Процедура очистки истории Ваших посещений, а также загрузок и cookie-документов не обеспечивает Вам абсолютной гарантии относительно полной конфиденциальности. Существует ли другой метод бороздить по просторам интернета и не быть при этом замеченным? Существует, представляем вам инструкцию по Tor browser .

Конечно, существует и вполне надежнее, нежели собственноручное поправление истории или применение функции «Инкогнито» во всевозможных браузерах. Такое приложение для операционной системы Windows, как Tor Browser скачать бесплатно, обеспечивает установку анонимного сетевого соединения, предоставляя возможность передачи информации в зашифрованном виде. Детальнее с этой информацией Вы можете ознакомиться в следующей статье.

Специфика работы браузера анимайзера Tor

Если Вы сталкивались с ситуациями, при которых необходимо было скрывать информацию от посторонних людей, тогда программа Tor Browser Bundle окажется невероятно полезной для Вас. Предлагаем Вам скачать совершенно бесплатно Tor Browser Bundle и удостовериться в этом на собственном опыте. Как эта система поможет защититься от нежелательного наблюдения в сети Интернет, что угрожает Вашей конфиденциальности, соответственно, и личной свободе? Это элементарно.

Благодаря маршрутизации интернет-траффика по распределенной сети, браузер-анонимайзер Tor , не дает возможности увидеть извне, какие источники вы открываете, а источникам, соответственно, не разрешается узнать Ваше реальное место нахождения. Эти серверы имеют также название – onion routers либо многослойные маршрутизаторы. Эта вероятность обеспечения персональной анонимности применяется пользователями по всему земному шару из самых разных профессиональных сфер: блоггерами и журналистами, работниками правоохранительных органов и военнослужащими, крупными и небольшими организациями и простыми жителями в их повседневной жизни.

Скачайте последнюю разработку приложения Tor Browser 2.3.25-13 с новейшими обновлениями и дополнениями. Она функционирует с всевозможными программами, в том числе и с заказчиками стертого доступа, системами для быстрой информационной передачи, веб-браузерами и прочими, применяемыми TCP-протокол.

Изучаем работу браузера Tor

Важность и идею приложения Вы наверное осознали, и теперь Вам необходимо детальнее остановиться на проблеме, касающейся работы данной системы. Прежде всего, она заключается в том, чтобы был изначально настроенный браузер MozillaFirefox, посредством которого и производится конфиденциальный выход в сети Интернет. Как использовать анонимайзер Tor Browser Bundle для обеспечения личного серфинга в сети Интернет? Прежде всего, стоит скачать и загрузить данную систему.

Программа не требует инсталляции, необходимо всего лишь выполнить разархивацию Tor, и с целью увеличения конспирации сделать это еще лучше на флешке, при помощи которой можно произвести запуск программы и все опции будут сохранены на съемном носителе, а не на персональном компьютере.

Последующие действия:

- Откройте документ Start Tor Browser.exe, после чего загрузится панель управления (оболочка Polipo или Vidalia).

- Для установки связи с сетью требуется работающее подключение с интернет, то есть осуществляется образование цепочки промежуточных серверов, что может занять до нескольких минут.

- Если же контакт с Tor установлен, тогда Вы сможете вести наблюдение соответствующего статуса. Ниже будут размещены всевозможные ярлыки: остановка и обзор сети, опции сервера, график трафика, история уведомлений, помощь и многие другие. В связи с тем, что создан русский вариант данного приложения, все опции и настройки будут доступны на русском языке, что значительно облегчит ваше времяпровождение в сети.

- Производится автоматический запуск браузера FireFox, который будет применяться анонимно и никакие из ваших действий не будут зафиксированы.

- На первой странице перед вами появится уведомление, которое извещает о том, что браузер разработан для конфиденциального функционирования, а ниже размещена информация с указанием вашего IP-адреса. Он замещает ваш настоящий адрес и будет известен порталам вместе с другой неправдивой информацией (о действующем браузере, расширении монитора, MAC-адресе сетевого адаптера и др.). Более того, всевозможные современные технологии, которые предотвращают вероятность получения данных о клиенте, будут отклонены.

- После окончанию интернет-серфинга в режиме конфиденциальности, закройте все вкладки и окна MozillaFirefox. Все посещенные страницы и cookies будут автоматически устранены.

Рекомендация: для каждодневного функционирования в обычном (не анонимном) режиме нужно применять другой браузер вместо Firefox – к примеру, Chrome или Opera. Это необходимо для четкого применения программы.

Необходимо также обращать внимание на то, что анонимность функционирования производится всего лишь внутри сети Tor и не относится к другим браузерам. Данные также не могут быть зашифрованы, в случае если вы передаете информацию на какой-либо определенный внешний адрес назначения. Если передаваемая информация несет определенную ценность для вас, тогда помните о дополнительных методах безопасности, примените HTTPS-соединение или другие надежные методы аутентификации и шифрования.

Плюсы применения сети Tor

Сейчас наступил момент определить линию основных особенностей приложения, которые могут послужить приоритетными причинами для ее применения:

- Обеспечивает высокую анонимность и надежность защиты от слежки за вашими действиями в сети Интернет;

- Не запрашивает установки в систему и работает со съемных источников;

- Является совершенно бесплатной, загружается без регистрации и смс.

- Из недостатков необходимо подчеркнуть один – система имеет значительные рамки при отображении медиафайлов, создающих усиленную нагрузку на серверы (например, определенные видеоролики и аудиофайлы, большие фотографии).

2. Tor используется не только преступниками

Вопреки пропагандируемому мнению, Tor используется не только преступниками, педофилами и прочими нехорошими террористами. Это, мягко говоря, далеко не так. Активисты разного рода, журналисты, просто люди, любящие приватность составляют портрет пользователей Tor. Лично мне очень импонирует позиция разработчиков Tor, отвечающих на вопрос «а что, у вас есть, что скрывать?» фразой: «Нет, это не секрет - просто это не ваше дело».А у преступников есть большой арсенал средств, от смены личности до краденных устройств или доступов в сеть, от ботнетов до вирусов-троянцев. Используя и пропагандируя Tor вы помогаете преступникам не более, чем используя интернет.

3. У Tor нет никаких скрытых лазеек и бэкдоров

Ходят слухи, что Tor был создан военными, и они специально сделали себе в нём скрытые лазейки. Хотя Tor изначально финансировался на деньги ВМФ США, с тех пор его код находится в открытом доступе, и множество специалистов по криптографии изучали его исходники. Каждый может изучить их. А сейчас над проектом работают энтузиасты, поборники приватности и анонимности в интернете.Также есть информация, что спецслужбы США держат около 60% всех нод - но это, скорее всего, искажённая информация о том, что около 60% финансирования выделяют США в виде грантов.

4. Не было случаев осуждения кого-либо за поддержку relay-ноды

Правда, в Европе, в этом светоче прав человека и законном рае, а точнее - в Австрии, буквально на днях человека, державшего выходную ноду, обвинили в пособничестве, т.к. через эту ноду прошёл трафик нелегального содержания. Так что опасность содержания выходной ноды очевидна. Ну а relay-ноды должны быть вне опасности, так как они по схеме работы сети не знают, ни откуда пришёл запрос, ни куда он направлен, ни какой трафик они передают. И доказать проход трафика через relay практически невозможно.5. Tor прост в использовании.

Многие думают, что Tor - это что-то сложное для хакеров и компьютерных гениев. На самом деле разработчики уже максимально упростили его использование - достаточно скачать Tor Browser , и при его запуске вы автоматически будете использовать сеть Tor. Никаких настроек, команд в командной строке и прочего.6. Tor не такой медленный, как вы думаете

Ещё пару лет назад сеть была медленной. Теперь доступ к сайтам происходит с вполне приемлемой скоростью. Да, торренты качать через Tor нельзя - и медленно, и вредно для сети. Но вести любую другую привычную активность можно без раздражения.7. Tor не является панацеей

Используя Tor, всё-таки надо соблюдать несколько правил и немного разобраться в том, как он работает, что он умеет и чего он не может, чтобы не сводить на «нет» все его усилия. Если вы используете Tor Browser и при этом логинитесь в Facebook, смысла в этом немного. Поймите, как он работает и пользуйтесь им грамотно.Лично я - сторонник сохранения приватности и анонимности в интернете. Пропагандирую и призываю всех поддержать проект Tor как нужный и полезный, особенно в свете грустных событий с новыми законами «против интернета». Поддержите сеть Tor. Установите себе relay - если вы можете выделить в своём канале хотя бы 50 кб/с для Tor, этого уже будет достаточно.

Почему я выступаю за приватность и возможность анонимности. Ведь я же законопослушный гражданин и мне нечего скрывать, так ведь?

Ну, на это лично я могу ответить следующими аргументами:

- мне может и нечего скрывать, но чем я занимаюсь - это не ваше дело

- времена меняются, люди меняются, и законы меняются. Написал я что-нибудь в комментариях, а через пару лет после принятия очередного шикарного закона это вдруг стало можно причислить к экстремистским высказываниям

- я не верю, что все люди, которые пытаются следить за моими действиями - кристально честные и преданные служители Фемиды. Что никто не попытается использовать полученную информацию в своих грязных корыстных целях.

Интересно будет узнать твоё мнение по вопросам приватности и анонимности, %username%

Вопрос анонимности в интернете всегда остро стоял перед пользователями персонального компьютера. Чтобы максимально защитить конфиденциальные данные, люди устанавливали на ПК операционные системы Linux или использовали любительские сборки Windows, в которых удалена возможность отслеживания.

С распространением Android смартфонов, все больше людей стали посещать любимые сайты с помощью мобильных устройств. К сожалению, в плане конфиденциальности, пользователи Android в значительно большей мере подвержены опасности утечки личных данных. Мало того, что Google свободно владеет личной информацией пользователя, номером телефона, местом жительства и т. д. Пугает другое, раз уж телефон передает такую информацию, ее всегда можно перехватить другим приложением. В итоге, личные данные человека могут попасть в руки злоумышленников.

Простые способы повышения конфиденциальности

К сожалению, любое повышение конфиденциальности сопряжено с неудобствами. Например, при , можно не подключать Google аккаунт, но при этом, пользователь лишается возможности синхронизировать контакты из адресной книги, закладки в браузере и многое другое. Кроме того, человек может и вовсе удалить Google сервисы.

Самым надежным способом обезопасить аппарат, является перепрошивка. На любой, популярный смартфон, в интернете можно найти десятки любительских прошивок, в которых удалены любые средства отслеживания. При этом, человек все равно должен аккуратно обращаться с аппаратом, не включая лишний раз GPS навигатор и доступ к геоданным посредством интернет соединения (особенно точно определяется месторасположение через Wi-Fi).

Установка Tor на Android

Если человек не использует , установочные файлы придется скачивать со сторонних ресурсов. В том случае, если аккаунт имеется, пользователю следует войти в Play Маркет, ввести в строку поиска слово «Tor» и «Orfox». В поиске отобразится Orfox: Tor Browser и Orbot Прокси, установить необходимо оба приложения.

Как и в стационарной версии, программа делится на браузер и клиент, с помощью которого программа подключается к сети Tor. Только в ПК версии они совмещены — вместе с браузером, запускается и клиент. В целом, у приложений много сходства, как и ПК версия, мобильный браузер создан на основе Mozilla Firefox.

Для начала следует запустить клиент Orbot, после чего нажать клавишу «Start» (Запустить) в левом нижнем углу и дождаться соединение с Tor сетью.

В отличие от обычного VPN соединения, Tor имеет сразу несколько серверов по всему миру, передаваемая информация между которыми шифруется. Например, запрошенные пользователем данные проходят в зашифрованном виде сначала через один сервер в Европе, после чего, направляется в другой сервер через США, а затем третий в странах Азии. К сожалению, повышенная надежность соединение негативным образом сказывается на скорости соединения. Иногда запрашиваемая страница может загружаться более десяти секунд.

После соединения с сетью, можно открыть шторку уведомлений и просмотреть скорость и страны, через которые проходят запрашиваемые данные.

При свайпе слева направо, открывается дополнительное меню, в котором можно выбрать ту страну, которая будет определяться (последний сервер из маршрута).

Кроме того, в этом меню можно включить VPN режим для всех приложений на телефоне, однако, данная функция не гарантирует анонимности в других программах. Если человек выключит функцию «VPN-режим » и войдет в Chrome браузер, его данные будут легкой мишенью для злоумышленников.

По сути, Tor клиент настроен, теперь его можно свернуть и запустить браузер Orfox. На главной странице находятся самые часто посещаемые ресурсы, в двух других вкладках находятся закладки и история. В качестве поисковой системы, по умолчанию установлен анонимный поисковик duckduckgo. Данная поисковая система позиционирует себя как конфиденциальная система, не собирающая данные о запросах, а также не выводящая тематическую рекламу.

Уже сейчас можно посещать различные ресурсы, оставаясь анонимным. Если ввести в поисковую строку «Мой ip », можно увидеть, что данные о пользователе подменяются. Указывается другой IP адрес, провайдер и страна пользователя.

Основное предназначение Tor браузера

Так или иначе, основное предназначение Tor не только в анонимном использовании имеющихся в общем доступе ресурсов. Для сети Tor, существует огромная база ресурсов, на которые можно зайти исключительно с помощью данного браузера.

Сайты, предназначенные для Tor, состоят из набора цифр и латинских букв, а заканчивается адрес, доменом onion. Сайты на домене onion имеют пожалуй максимальную защиту конфиденциальных данных, ведь в отличие от других ресурсов, расположение серверов сайта, является неизвестным никому, кроме владельца сайта. Про актуальность сети Tor, говорит хотя бы тот факт, что на домене onion имеется «зеркало» самой популярной социальной сети в мире Facebook.

Кроме того, в последнее время все чаще ресурсы сталкиваются с проблемой блокировки, как следствие почти у каждой популярной пиринговой сети имеется в наличии «зеркало» в сети Tor.

Подводя итоги, можно отметить, что на данный момент, Tor является одним из немногих средств, предлагающих надежную конфиденциальность личных данных. Разумеется, одного приложения мало, человек должен грамотно его использовать. Например, никогда не использовать в сети Tor, старые аккаунты, созданные с физического IP адреса, иначе вся конфиденциальность не будет стоить и ломаного гроша.

Когда-то браузер TOR был известен всего лишь небольшому кругу продвинутых пользователей и разработчиков. На сегодняшний день эта система завоевала известность также и среди любителей абсолютно безопасного интернет-серфинга. Это совершенно неудивительно, ведь в последнее время всё больше пользователей сталкиваются с трудностями закрытого доступа к интернет ресурсам. Автомобиль“Роскомнадзора” функционирует достаточно продуктивно, однако, к сожалению, из принципа “лес рубим, щепки летят”. Поэтому под блокированием постоянно находятся порталы, которые не представляют абсолютно никакой опасности, однако имеют множество полезной информации, которая необходима людям. И далеко не каждому пользователю придется по душе, когда не он решает какие сайты просматривать, а кто-то другой. Из ряда этих проблем начали совершенствоваться методы анонимизации и наиболее комфортный и практичный инструмент для конфиденциального серфинга – TOR. Давайте позволим ему поправить те незначительные недоразумения, которые возникают сегодня в сети Интернет.

Использовать TOR чрезвычайно просто. Наиболее оперативный метод для конфиденциального выхода в сеть – загрузить инсталлятор браузера с официального портала. Инсталлятор распакует файлы браузера TOR в заданную вами конкретную папку (по умолчанию это Рабочий стол) и на этом, соответственно, весь процесс установки будет окончен. Все, что Вам осталось сделать – это выполнить запуск программы и подождать соединения с конфиденциальной сетью. При успешном запуске, перед Вами откроется страница приветствия с уведомлением о том, что браузер удачно разработан для соединения с TOR. С данного момента, Вы сможете абсолютно без проблем передвигаться по сети Интернет, сохраняя конфиденциальность.

В браузере TOR изначально указаны все необходимые опции, поэтому менять их вероятнее всего вам не придется. Необходимо обратить внимание на плагин «No script» . Это дополнение к браузеру TOR требуется для контроля за Java и другими скриптами, которые размещены на порталах. Все дело в том, что определенные скрипты могут представлять опасность для конфиденциального клиента. В некоторых случаях она располагается с целью деанонимизирования клиентов TOR или установки вирусных файлов. Помните, что по умолчанию “NoScript” включён на отображение скриптов, и если вы желаете посетить потенциально-опасный интернет портал, тогда не забудьте кликнуть по значку плагина и запретите глобальное отображение скриптов.

Другим методом выхода в сеть Интернет конфиденциально и использовать TOR – загрузить дистрибутив “The Amnesic Incognito Live System ” .В состав включена Система, которая имеет множество нюансов, обеспечивающих самую высокую защиту для конфиденциальных клиентов. Все исходящие соединения отсылаются в TOR, а обычные – блокируются. Более того, после применения TAILS на персональном компьютере не останется информации о Ваших действиях. В набор дистрибутива TAILS входит не только отдельный браузер TOR со всеми нужными дополнениями и модификациями, но также и другие функциональные программы, к примеру, менеджер паролей, приложения для шифра и клиент i2p для доступа к “DarkInternet”.

TOR можно применять не только для просмотра интернет порталов, но и для доступа к сайтам, размещенным в псевдо-доменной области.onion. В процессе просмотра *.onion, клиент получит ещё большую конфиденциальность и надежную безопасность. Адреса порталов*.onion можно отыскать в поисковике или в отдельных каталогах. Ссылки на главные порталы *.onion можно отыскать в Википедии.

Tor - это незаменимый инструмент для тех, кого волнует конфиденциальность при серфинге в Сети. Многие полагают, что для полной анонимности достаточно просто загрузить пакет браузера Tor из интернета и запустить его. Это не так. При работе в интернете стоит учитывать, что существуют некие паттерны так называемого неправильного поведения, которые могут раскрыть вашу реальную личность и местоположение даже при серфинге через Tor. Мы попробуем поближе познакомиться с сетью Tor и выработать некоторые механизмы взаимодействия с этой сетью для того, чтобы сохранять нашу конфиденциальность.

Введение

Итак, сеть Tor создана серверами, которыми управляют добровольцы. Основная задача сети Tor - позволить пользователям скрывать свою личность, а также препятствовать механизмам слежки в интернете. Все ваше взаимодействие с Сетью зашифровано, запросы переходят от одного реле к другому, посе чего наконец достигают места назначения. В сочетании с https Tor обеспечивает сквозное шифрование, что делает невозможным чтение вашего трафика даже добровольцами, поддерживающими сервера Tor, а ваш настоящий IP-адрес хорошо маскируется IP-адресом последнего реле.

Что же может пойти не так при такой продуманной схеме защиты конфиденциальности? Почему этих мер недостаточно для того, чтобы сохранить вашу полную анонимность?

С чего стоит начать

Чтобы начать формировать правильные привычки при работе с Tor, выделим несколько основных пунктов:

- Используйте исключительно браузер Tor. Несмотря на то, что к сети Tor можно подключить любой браузер, рекомендуется использовать именно одноименный обозреватель. Причина кроется в том, что родной браузер сконфигурирован соответствующим образом, в то время как другие обозреватели могут привести к утечке конфиденциальной информации благодаря именно своим настройкам.

- Не работайте с torrent-файлами через Tor. Хорошо известно, что приложения для обмена файлами torrent могут игнорировать настройки прокси-сервера, раскрывая ваш реальный IP-адрес. Еще одна причина заключается в том, что работа с торрентами через Tor может сильно замедлить работу всей сети.

- Используйте HTTPS везде. В браузере Tor есть плагин под названием HTTPS Everywhere, который заставляет сайты, поддерживающие этот протокол, использовать его. В итоге вы получаете возможность использовать сквозное шифрование. Посетите сайт разработчиков этого плагина, чтобы получить дополнительную информацию.

- Не устанавливайте и не активируйте дополнительные плагины браузера. Единственные плагины, которые вам нужны, уже включены в браузер Tor. Другие плагины могут поспособствовать раскрытию вашей личности, делая использование Tor совершенно бесполезным.

- Не открывайте документы, загруженные Tor, когда вы онлайн. Если вы откроете документ, загруженный с помощью Tor, он может содержать ссылки, которые подключаются к сайту минуя Tor. Это может привести к утечке информации.

- Полностью отключите JavaScript (только в крайних случаях). Специально для этих целей в Tor есть плагин NoScript. Если же вы хотите полностью отключить JavaScript в браузере, проследуйте в about:config и переведите настройку “javascript.enabled” в положение false. Однако стоит учитывать, что практически все современные сайты используют JavaScript для рендеринга, так что отключайте его полностью только в крайних случаях.

- Отключите использование HTTP referer. Для этого перейдите в about:config и отключите “network.http.sendRefererHeader” (поставьте вместо 2 значение 0).

- Отключите iframe, для этого опять идем в about:config и отключаем “noscript.forbidIFramesContext”, меняя значение на 0. Iframe’ы могут использоваться для распространения вредоносных программ, однако и они играют большую роль в функционировании современных сайтов.

- Используйте мосты (Tor bridges). Все вышеперечисленные меры предосторожности не скроют тот факт, что вы используете браузер Tor. Поэтому отлеживающий трафик пользователь может отметить это. Если вас беспокоит эта проблема, настоятельно рекомендуем использовать мосты Tor.

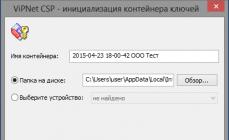

Настройка Tor-мостов (Tor bridges)

Мосты Tor - особые ретранслирующие узлы сети Tor. Отличаются от обычных узлов (нодов), участвующих в цепочке соединения, тем, что имеют закрытый статус. То есть исключены из общедоступных (опубликованных) списков. Используются для обхода блокирования провайдером Тоr-сети.

Если Tor не запущен, нажмите «configure» в главном окне и пропустите фазу прокси.

Рисунок 1 и 2. Пропускаем фазу настройки прокси

Затем нажмите «Yes» на следующем экране и выберите «obfs4» как тип по умолчанию.

Рисунок 3 и 4. Выбираем obfs4

Если браузер запущен, нужно выполнить следующую последовательность. Нажать на значок лука.

Рисунок 5. Нажимаем на значок лука

Затем выберите «Tor is censored in my country» (Tor запрещен в моей стране).

Рисунок 6. «Tor запрещен в моей стране»

Затем также выберите «obfs4».

Рисунок 7. Выбираем «obfs4»

После всех этих действий кому бы то ни было будет сложно идентифицировать, что вы используете Tor.

Выводы

Итак, мы получили достаточно информации для того, чтобы попытаться грамотно настроить Tor. Во-первых, мы выяснили, что такое мост Tor и как он нам поможет остаться анонимными. Также мы обсудили, как избежать блокировки трафика Tor правительством, для этого используется настройка obfs4, которая обфусцирует ваш трафик, придавая ему безобидный вид.

Более того, существует способ получить собственные кастомные мосты, для этого надо отправить электронное письмо по этому адресу , содержащее строчку «get bridges» в теле. Есть нюанс - вы должны отправить письмо с одного из следующих почтовых сервисов - Gmail, Yahoo! или Riseup, так как система поддерживает только этих поставщиков. Удачных экспериментов!